Web3血亏16亿!黑客AI进化,你还在裸奔?

Web3 安全阴影下的繁荣:2025 年第一季度报告批判性解读

CertiK 发布的《Hack3d:2025 年第一季度安全报告》如期而至,如同季度例行的体检报告,告诉你身体又多了几处隐患。只是这次的报告单,数字着实让人倒吸一口凉气。16.7 亿美元的总损失,303.4% 的环比激增,这不仅仅是数字,更是 Web3 世界血淋淋的伤口。

这份报告,与其说是对过去三个月安全状况的总结,不如说是对 Web3 领域脆弱性的又一次无情揭露。我们真的在进步吗?抑或只是在技术飞速发展的掩盖下,安全漏洞也呈指数级增长?数字货币的乌托邦,难道注定要建立在一次又一次的黑客攻击之上?

报告中轻描淡写地提及 Bybit 事件,高达 14.5 亿美元的损失,一句“引发对中心化交易所安全性的广泛讨论”就想轻轻带过?这背后,是无数用户的血汗钱打了水漂,是对中心化机构信任的又一次崩塌。与其说是讨论,不如说是拷问:中心化交易所,你们真的准备好了吗?你们的安全措施,真的能跟上黑客的步伐吗?

我们不能只是被动地接受这些数字,更需要深入思考:Web3 的安全问题,究竟是技术上的缺陷,还是人性贪婪的映射?亦或是监管真空下,滋生出的畸形产物?

数据背后的真相:增长还是风险?

令人咋舌的数字:16.7 亿美元的教训

16.7 亿美元,这是 2025 年第一季度 Web3 行业为安全漏洞付出的惨痛代价。 表面上看,这只是一个冰冷的数字,但背后却隐藏着更深层次的问题。 损失环比激增 303.4%, 这是否意味着,我们所宣称的技术进步,并没有带来相应的安全提升? 抑或是, Web3 的快速扩张,已经超出了安全防御体系的承受能力? 我们在追求创新的同时,是否忽略了最根本的安全保障? 这个数字, 不仅是损失,更是一记响亮的耳光, 扇在所有 Web3 从业者脸上。

钓鱼攻击:小额损失背后的隐患

报告中提到, 钓鱼攻击虽然单次损失金额较低,但发生频率最高。 “高频低损”? 别被这种说法迷惑了! 钓鱼攻击如同附骨之疽,看似不起眼,实则危害巨大。 它不仅直接造成经济损失, 更会严重打击用户信心, 动摇 Web3 的根基。 想象一下, 如果用户稍有不慎, 就可能落入钓鱼陷阱, 那么他们还敢放心大胆地使用 Web3 产品吗? 这种“温水煮青蛙”式的风险,比一次大规模的黑客攻击, 更具隐蔽性和破坏性。 我们必须警惕, 钓鱼攻击背后,可能隐藏着更复杂的社会工程学攻击, 以及对用户心理的精准拿捏。

以太坊:繁荣与漏洞并存

以太坊是遭受安全事件最多的区块链, 这一事实并不令人意外。 作为 Web3 世界的基石, 以太坊的繁荣吸引了无数开发者和用户, 但同时也吸引了大量的黑客和恶意攻击者。 以太坊上的智能合约,虽然具有去中心化、透明等优点, 但一旦出现漏洞,就可能被黑客利用, 造成巨大的损失。 这就如同一个人口密集的城市, 虽然经济繁荣,但也更容易滋生犯罪。 我们不能只看到以太坊的光鲜亮丽, 更要看到它背后潜藏的风险。 如何在保证以太坊的开放性和创新性的同时, 提升其安全性, 是一个亟待解决的问题。

安全趋势:创新竞赛还是猫鼠游戏?

社会工程学:人性弱点的 exploited

报告指出,网络钓鱼的增加可能与日益复杂的社会工程学策略有关。说白了,就是黑客越来越会“忽悠”了。他们不再满足于简单的技术攻击,而是转向利用人性的弱点,例如贪婪、恐惧、好奇等等。伪造的 dApp、恶意浏览器扩展、甚至是基于深度伪造的身份冒充,这些手段层出不穷,让人防不胜防。

这已经不仅仅是技术问题,更是心理学问题。黑客深谙人性,他们知道如何利用人们的认知偏差和情感弱点,诱导用户泄露敏感信息。这种攻击方式,防不胜防,因为它的突破口不是代码,而是人心。我们必须承认,在社会工程学面前,再强大的技术防御,也显得苍白无力。

AI 赋能黑客:安全防御的噩梦

报告中提到,黑客正利用 AI 手段突破安全防线。这绝不是危言耸听,AI 正在成为黑客手中的利器。 AI 可以帮助黑客自动化攻击流程,快速发现漏洞,甚至可以模拟用户的行为模式,进行精准的钓鱼攻击。 想象一下,一个 AI 驱动的黑客,可以 24 小时不停歇地攻击目标,不断进化和学习,安全防御者面对的将是一个前所未有的强大对手。

我们必须警惕 AI 带来的安全风险,不能再抱着“技术崇拜”的心态,认为技术可以解决一切问题。 AI 是一把双刃剑,它既可以用于安全防御,也可以用于攻击。 关键在于,谁能更好地掌握和利用 AI 这项技术。

技术迷雾:ZKP、MPC 真的能拯救 Web3 安全吗?

报告中乐观地提到,零知识证明(ZKP)、多方计算(MPC)等安全创新,有望提升整体防护能力。 但我对此持谨慎态度。 这些技术固然有其优势,但它们真的能解决 Web3 的根本安全问题吗? ZKP 可以保护用户隐私,但并不能阻止黑客攻击; MPC 可以提高密钥管理的安全性,但并不能防止内部人员作恶。

更重要的是,这些技术还处于发展初期,存在着许多不确定性。 它们的落地应用,还需要克服许多技术难题和实际挑战。 我们不能把所有的希望都寄托在这些“高大上”的技术上, 更应该脚踏实地,从最基础的安全措施做起,例如加强代码审计,提高用户安全意识等等。

行业趋势:监管迷局与战略布局

美国政府的数字货币储备:救命稻草还是政治工具?

美国政府宣布成立战略数字货币储备,这举动看似积极,实则疑点重重。 真的能确保美国在数字资产领域的金融利益吗? 还是说,这只是政府干预市场的又一种方式? 数字货币的本质是去中心化,而政府储备本身就带有中心化的色彩, 这两者之间存在着根本的矛盾。 更让人担忧的是, 政府是否会利用这种储备, 来操纵市场,打压异己? 历史经验告诉我们, 政府的手一旦伸得太长, 往往会适得其反。

SEC 的监管转向:亡羊补牢,为时晚矣?

美国证券交易委员会(SEC)成立数字货币特别工作组, 表面上是转向提供更明确的监管指导, 但此前“执法优先”策略已经给 Web3 行业带来了巨大的打击。 现在才想起亡羊补牢, 是否为时已晚? 更何况, SEC 的监管思路, 仍然是基于传统的金融框架, 是否真的适用于 Web3 这种新兴领域, 还有待商榷。 我们需要的是真正理解 Web3 精神的监管者, 而不是只会照搬旧规章的官僚。

欧盟 MiCA 法案:理想很丰满,现实很骨感?

欧盟通过《数字资产市场法案》(MiCA), 试图在全球 Web3 合规领域占据领先地位。 但 MiCA 法案真的能有效监管数字资产市场吗? 恐怕很难。 MiCA 法案的条款过于繁琐和僵化, 可能会扼杀创新,阻碍 Web3 行业的发展。 更重要的是, MiCA 法案的执行力度, 仍然是一个未知数。 欧盟各国在监管 Web3 方面的立场并不一致, 很难形成统一的行动。 MiCA 法案的理想很丰满, 但现实很可能非常骨感。

CertiK 的季度动作:合作、发声与技术秀

韩国战略合作:姿态大于实际?

CertiK 联合创始人顾荣辉教授赴韩国开展战略合作交流,与釜山数字资产交易所(Bdan)正式签署战略合作谅解备忘录(MOU)。 这种“战略合作”,听起来很高大上,但实际上往往是姿态大于实际。 签署 MOU 并不意味着一定会有实质性的合作成果, 更多的可能只是双方为了宣传造势, 提升自身的影响力。 我们需要警惕这种“作秀式”的合作, 不要被表面的繁荣所迷惑。

Consensus 上的 CertiK Space:大佬们的聚会

CertiK 携手 OceanBase 与 OKLink 联合主办了“CertiK Space”活动。 这种行业会议,往往是业内大佬们的聚会, 大家互相交流,分享经验,拓展人脉。 但对于普通用户来说, 这种会议的意义并不大。 大佬们在台上高谈阔论, 但真正能落实到实际行动的,又有多少呢? 我们需要关注的,不是大佬们说了什么, 而是他们做了什么。

形式化验证:象牙塔里的技术,能解决实际问题吗?

CertiK 与蚂蚁密算联合发布了针对星绽(Asterinas)操作系统核心组件的形式化验证。 形式化验证是一种严谨的数学方法, 可以用于验证软件的正确性。 但这种技术,往往只适用于特定的场景, 难以大规模应用。 形式化验证需要耗费大量的人力和物力, 成本非常高昂。 更重要的是, 形式化验证只能证明软件没有错误, 但并不能保证软件是安全的。 黑客攻击的方式千变万化, 即使软件没有错误,也可能被黑客利用其他的漏洞进行攻击。 我们需要理性看待形式化验证, 不要把它神化。

报告之外的思考:Web3 安全的本质是什么?

中心化与去中心化的悖论:Bybit 事件的警示

Bybit 事件造成的 14.5 亿美元损失,再次敲响了警钟。我们口口声声说着去中心化,但现实却是,大部分用户仍然依赖中心化交易所进行交易。 这就产生了一个悖论:我们追求去中心化的理想,却又离不开中心化的服务。 中心化交易所掌握着用户的资金和私钥,一旦出现安全问题,用户将遭受巨大的损失。

Bybit 事件的根本原因,在于中心化机构的安全风险无法避免。 无论技术多么先进,管理多么严格,中心化机构仍然存在着单点故障的风险。 黑客一旦攻破了中心化机构的防御体系,就可以窃取大量的用户资金。 我们需要重新审视中心化与去中心化的关系, 探索更加安全的交易方式,例如去中心化交易所(DEX)。

安全审计的局限性:亡羊补牢,不如未雨绸缪?

CertiK 作为安全审计机构,其发布的报告自然会强调安全审计的重要性。 但我们必须认识到,安全审计是有局限性的。 安全审计只能在代码发布之前发现潜在的漏洞, 但无法预测未来可能出现的新的攻击方式。 即使代码经过了严格的安全审计,仍然有可能被黑客利用未知的漏洞进行攻击。

安全审计就像是亡羊补牢, 只能在事后弥补漏洞, 而无法从根本上解决安全问题。 我们更应该注重的是未雨绸缪, 从设计之初就考虑安全因素, 采用更加安全的编程语言和开发框架, 建立完善的安全测试流程。

用户教育的缺失:安全意识的提升迫在眉睫

Web3 安全问题,不仅仅是技术问题,更是用户意识问题。 很多用户缺乏基本的安全知识, 容易成为黑客攻击的目标。 例如, 用户可能会点击钓鱼链接, 泄露自己的私钥, 或者使用弱密码, 导致账户被盗。

提升用户安全意识,迫在眉睫。 Web3 社区应该加强用户教育, 普及安全知识, 提高用户对风险的识别能力。 只有当用户具备了基本的安全意识, 才能更好地保护自己的资产, 共同维护 Web3 的安全生态。

股票型基金

MORE>-

揭秘中国股市的“缅A”:国家队、规则与散户的博弈

近年来,不少人谈论着“缅A”,却对这个概念知之甚少。实际上,它指的是...

-

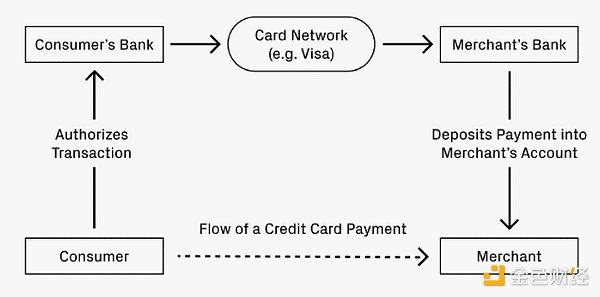

稳定币的未来:借鉴信用卡网络的成功经验

稳定币是近年来最具变革性的支付方式,改变了资金流动的模式,其低廉的跨...

-

ETH 4小时K线图技术分析:短期震荡,谨慎观望

近期ETH价格经历震荡下跌,当前价格在2446.38美元附近运行。4...

-

黄金期货趋势预测:技术、基本面与市场情绪的综合分析

黄金期货市场波动剧烈,精准预测其走势是众多投资者追求的目标。然而,黄...

-

基金圈大地震!贝莱德、红塔红土同时换帅,背后真相细思极恐!

基金公司高管变动频繁:贝莱德与红塔红土双双换帅近期,基金行业人事...

-

感谢分享石四药集团的公告解读!这篇文章分析得比较全面,结合了资本运作、公司发...

-

感谢分享博时中债5-10农发行A基金的信息!近一年11.23%的收益率看着不...

-

感谢分享ChatGPT的分析,很有参考价值。文中提到的‘拉高出货’和鲸鱼操纵...

-

似水年华 评论文章:金属价格下跌,原因复杂,宏观经济和供需关系是主要因素。区块链技术应用于金属市...

-

跌破10万美元?这波动也太大了!看来特朗普的政策影响比想象中复杂,专家预测更...

- 最近发表

-

- Web3血亏16亿!黑客AI进化,你还在裸奔?

- 币圈惊天黑吃黑!黑客被钓鱼反噬,"我崩潰了"是演技还是真忏悔?

- 币圈惊天剧变:稳定币恐成下一个雷曼兄弟?

- 孙宇晨:割韭菜的艺术,还是加密世界的救世主?

- Zeus Network:是比特幣的救世主,還是Solana的接盤侠?

- 突发!美元震荡,黄金震荡,你的钱还能HOLD住吗?

- 《股民颤抖!A股惊现三大异象,暴涨暴跌谁主沉浮?》

- 1. **京东杀入!“具身智能”要火?2027年千亿市场等你来!**2. **钢铁业惊变!龙头钢厂集体“躺平”?内幕曝光!**3. **氢能革命来了!1MW电解槽横空出世,颠覆能源格局!**4. **量子之歌疯了?重金砸入潮玩界,下一个风口找到了?**5. **海南要炸!博鳌论坛再放大招,财富密码就在这!**6. **电池界变天!钠离子电池要逆袭?商用车解决方案即将发布!**7. **科幻成真?韩国液态机器人横空出世,颠覆你的想象!**

- 《刺猬抱团or黄金暴跌?一文看懂你的人际关系和血亏密码!》

- 币圈巨变!MakerDAO豪赌10亿美金,一场关乎生死存亡的豪赌!